Los investigadores han llevado a cabo dos tipos de ataques. El primero consistió en una inyección de instrucciones táctiles que permitía suplantar al usuario y llevar a cabo acciones como la filtración de datos privados, mientras que el segundo consistió en un desbordamiento de buffer que permitía al atacante ejecutar operaciones con alto privilegios. Combinándolos se abre la posibilidad de llevar acabo ataques de extremo a extremo (end-to-end) que pueden comprometer gravemente un smartphone Android con un firmware estándar.

No es la primera vez que se avisa sobre la posible incorporación de componentes maliciosos en el hardware, y el hecho de que una gran cantidad de estos se fabriquen en China dispara la desconfianza muchos, ya que el país asiático está lejos de ser un ejemplo en el cumplimiento de los derechos fundamentales.

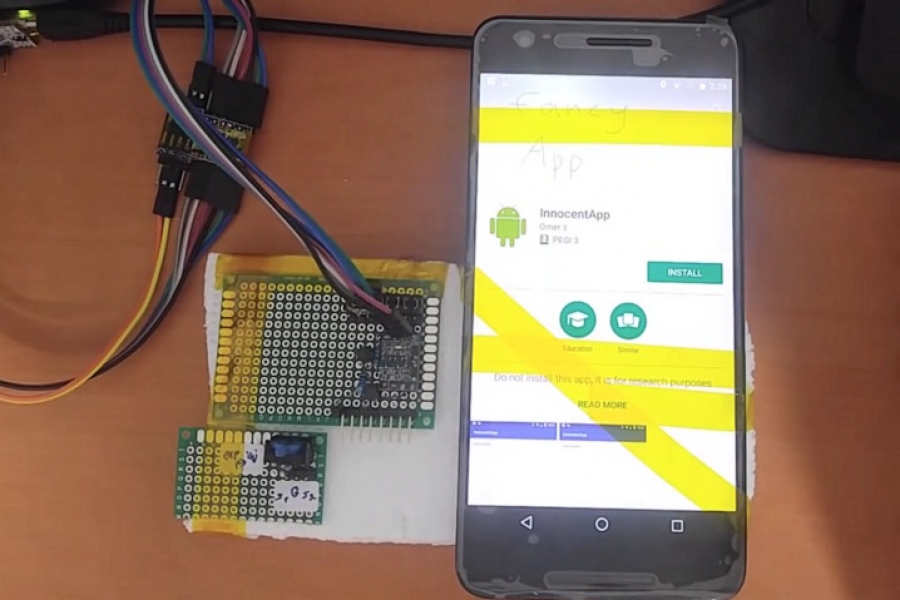

Os dejamos con un vídeo sobre la instalación automática de una aplicación mediante la suplantación del usuario. Como se puede apreciar, no hay interacción real con la pantalla, siendo todo realizado por un programa malicioso incluido en la pantalla.

Fuente: hardocp.com